Le port 53 est un élément souvent méconnu, pourtant crucial dans l’architecture d’Internet. Sa fonction première est liée au protocole DNS, qui permet la résolution de noms, transformant des adresses web lisibles en adresses IP compréhensibles par les machines. Ce mécanisme fondamental soutient la communication réseau, garantissant l’accès fluide aux sites, applications et services en ligne. Comprendre le rôle du port TCP 53 offre un éclairage sur les échanges techniques qui assurent la stabilité et la sécurité de notre navigation quotidienne.

Découvrir le rôle fondamental du port 53 dans la résolution DNS

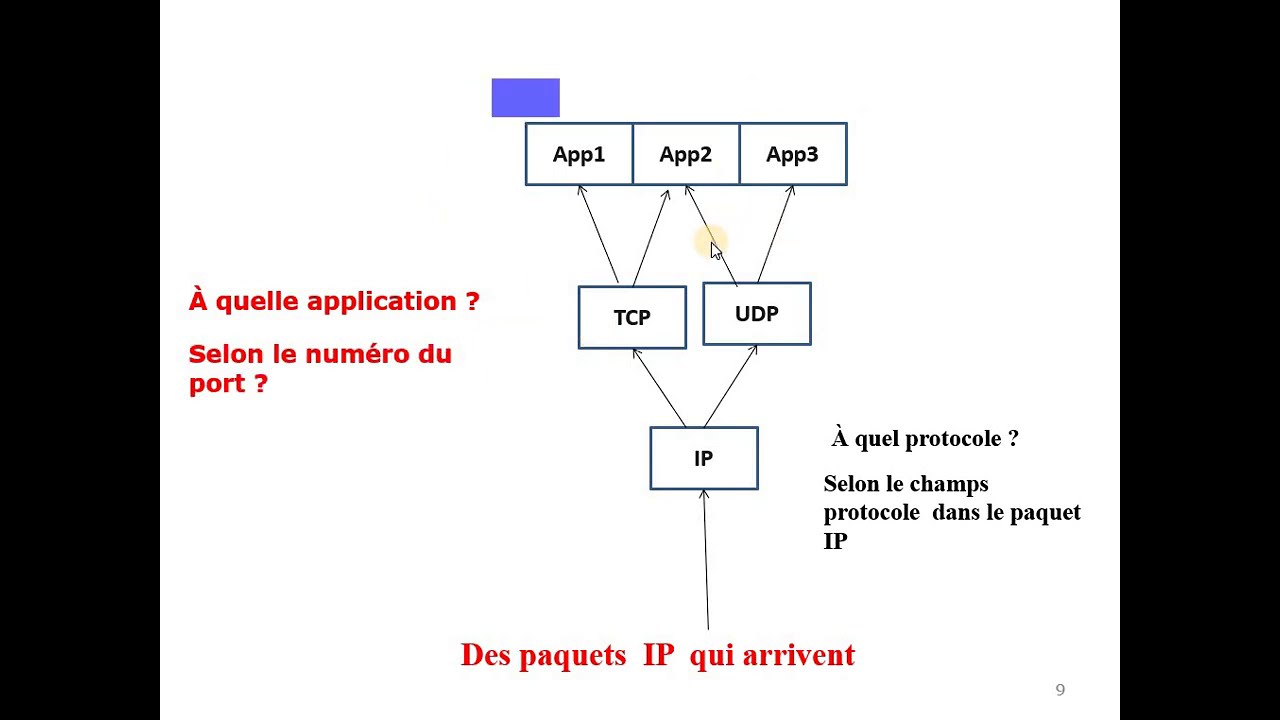

Le Distributed Name System, plus communément appelé DNS, joue un rôle comparable à un annuaire téléphonique. À chaque requête d’utilisateur, il associe un nom de domaine à une adresse IP unique, facilitant la navigation. Le port 53 constitue la passerelle par laquelle transitent ces requêtes, assurant la communication entre les clients et les serveurs DNS. Ce port est spécialement dédié pour le protocole DNS, fonctionnant principalement sur UDP pour une rapidité optimale, mais basculant vers TCP lorsque la nature ou la taille des données exige une plus grande fiabilité.

Fonctionnement TCP et UDP : quand le port 53 change de profil

Le port 53 opère majoritairement avec UDP (User Datagram Protocol), un protocole sans connexion qui offre une transmission rapide des requêtes DNS standard, idéales pour résoudre des adresses simples et courtes. Néanmoins, le fonctionnement TCP se révèle indispensable lorsque les messages surpassent la limite de 512 octets permise par UDP, comme avec DNSSEC ou les transferts de zones DNS. TCP garantit alors une transmission complète et ordonnée des données, évitant pertes et erreurs.

| 🔑 Caractéristique | 🟢 UDP | 🔵 TCP |

|---|---|---|

| Connexion | Sans connexion | Orientée connexion |

| Fiabilité | Non garantie | Garantie |

| Taille des messages | Limitée à 512 octets | Illimitée |

| Latence | Faible | Plus élevée |

| Cas d’utilisation | Requêtes DNS standard | Messages volumineux, transferts de zones |

Ce double usage rend le port 53 indispensable à une communication réseau stable, capable tout autant de rapidité que de robustesse, en fonction des besoins.

Les fonctions étendues du port 53 au-delà des requêtes DNS classiques

Au-delà de la simple résolution de noms, le port 53 intervient dans plusieurs opérations avancées du DNS. Les transferts de zone DNS permettent notamment de synchroniser les bases de données des serveurs DNS primaires et secondaires, garantissant ainsi une redondance efficace du système. Par ailleurs, il est engagé dans les processus de validation sécurisée via DNSSEC, assurant une sécurité réseau accrue.

Les applications concrètes de la sécurité DNS et leur impact

Les extensions de sécurité du DNS, comme DNSSEC, utilisent le port 53 pour valider les signatures numériques associées aux réponses DNS. Ce mécanisme protège contre les attaques malveillantes, telles que l’empoisonnement de cache DNS, en assurant l’authenticité et l’intégrité de la transmission des données. De même, la mise en place de listes de blocage DNS (DNSBL) empêche efficacement l’accès à des domaines malicieux, renforçant ainsi la confiance au sein des infrastructures Internet.

Les menaces associées au port 53 et les stratégies de protection à adopter

Malgré son importance, le port 53 est une cible privilégiée pour diverses attaques. Le DNS tunneling permet, par exemple, de dissimuler des échanges de données entre un attaquant et un réseau compromis, contournant les dispositifs classiques de sécurité. Les attaques par déni de service (DDoS) exploitent aussi le port 53 pour saturer les serveurs DNS, risquant d’entraîner une indisponibilité temporaire des services en ligne.

- 🛡️ Maintenir une mise à jour régulière des serveurs DNS

- 🔒 Configurer des règles strictes sur les pare-feu concernant le port 53

- 🛠️ Utiliser DNSSEC pour garantir la validité des réponses

- 📊 Surveiller le trafic DNS pour détecter les anomalies

- 🔍 Sensibiliser les équipes aux risques liés au DNS

Cette vigilance est particulièrement recommandée dans le contexte actuel, où la sophistication des attaques DNS évolue rapidement.

La redondance DNS : un pilier pour une infrastructure robuste

Dans un environnement où la continuité de service est vitale, la redondance des serveurs DNS améliore significativement leur résilience. Les serveurs secondaires assurent la continuité même si le serveur primaire devient inaccessible, en réalisant des transferts de zone réguliers sur le port 53. Cette architecture distribuée ne protège pas seulement contre les pannes techniques, mais contribue aussi à répartir la charge du trafic DNS, atténuant l’impact d’éventuelles attaques DDoS.

Le rôle distinct des serveurs DNS dans l’écosystème mondial

Chaque type de serveur DNS joue un rôle unique :

- 🌐 Les serveurs racines gestionnaires des domaines de premier niveau (.com, .net…)

- 📍 Les serveurs autoritaires détenant les enregistrements spécifiques au domaine

- 🖥️ Les résolveurs locaux servant d’intermédiaires entre clients et serveurs DNS

La coordination de ces acteurs repose essentiellement sur le port 53, soulignant son caractère indispensable dans l’architecture globale du réseau.

En pratique : gérer efficacement le port 53 pour sécuriser vos infrastructures

Pour les administrateurs système, plusieurs bonnes pratiques facilitent la gestion sécurisée du port 53 :

- 🔎 Vérifier son ouverture grâce à des commandes telles que

netstat -tulpn | grep :53 - 🛑 Restreindre l’accès au port 53 aux serveurs DNS autorisés via des règles de pare-feu strictes

- 📈 Mettre en place une surveillance en temps réel du trafic DNS pour détecter des activités inhabituelles

- 🧰 Tester les résolutions DNS avec des outils comme

digounslookup

Ces mesures s’intègrent parfaitement dans une stratégie globale de sécurité informatique et marketing digital, où la maîtrise des communications réseau est clé pour la pérennité des opérations en ligne.

Perspectives d’évolution du port 53 et du protocole DNS

Avec l’expansion du protocole IPv6 et le déploiement croissant de DNSSEC, le port 53 doit évoluer pour gérer des échanges plus volumineux et sécurisés. Une tendance notable est le passage progressif à TCP en priorité, en particulier pour garantir la fiabilité des transferts et la sécurité des échanges DNS. Parallèlement, les mécanismes émergents comme DNS over HTTPS (DoH) ou DNS over TLS (DoT) promettent un renforcement de la confidentialité en chiffrant intégralement les communications sur ce port.

Ces innovations sont essentielles pour répondre aux enjeux croissants liés à la sécurité réseau et à la protection des données personnelles, deux piliers du marketing digital en 2026.

Pourquoi le port 53 utilise-t-il principalement UDP ?

UDP est privilégié pour sa rapidité et son efficacité dans le traitement des requêtes DNS classiques de petite taille, offrant une résolution quasi instantanée.

Quand le port 53 bascule-t-il vers TCP ?

Lorsqu’une réponse DNS dépasse la limite de taille de 512 octets, notamment avec DNSSEC ou les transferts de zone, TCP est utilisé pour assurer une transmission fiable et complète.

Quelles mesures peuvent sécuriser le port 53 ?

L’implantation de DNSSEC, la surveillance active du trafic, les règles de pare-feu strictes, et les mises à jour régulières des serveurs DNS sont essentielles pour protéger ce port.

Quel rôle jouent les serveurs DNS secondaires ?

Ils assurent la redondance et la résilience du système en répliquant les informations du serveur primaire, permettant de maintenir le service en cas de panne.

Comment le port 53 affecte-t-il la performance d’un réseau ?

Une bonne gestion du port 53 optimise la résolution rapide des noms de domaine, ce qui garantit une navigation fluide et une communication réseau efficace.

Passionnée de référencement naturel, Lina aime expliquer simplement des notions complexes pour rendre le SEO accessible à tous. Elle adore décortiquer les stratégies qui permettent aux petites entreprises de gagner en visibilité. Toujours en veille, elle partage ce qu’elle découvre avec enthousiasme.

Comments are closed